Création et configuration d’un petit réseau d’entreprise

Introduction - Histoire de mon Home Lab#

Salut à tous ! On a tous ce moment où un petit Raspberry Pi devient le point de départ d’une grande aventure tech. Pour moi, c’était quand j’ai reçu mon Raspberry Pi 4B 4GB. Mon but ? Échapper aux griffes des géants de la tech et reprendre le contrôle de mes données en mettant en place un serveur Nextcloud. Mais avec le temps, les limites du Pi se sont fait sentir, alors j’ai accueilli avec joie un m73 et un PC HP Pavilion Elite HPE. Proxmox a été la clé pour transformer mon Home Lab en un petit réseau d’entreprise avec des machines virtuelles. Mais mon ambition ne s’arrêtait pas là. En tant qu’étudiant en Réseaux et Télécoms, je voulais aller plus loin. Je voulais sortir mon réseau de l’ombre de la box de mon FAI et le mettre entre mes propres mains, avec plus de contrôle, de sécurité et de flexibilité. Cela signifiait VLAN, supervision du trafic et gestion personnalisée. L’avantage supplémentaire ? Pouvoir déménager ou changer de FAI sans soucis, juste en branchant mon propre routeur sur la box. Suivez-moi alors que je vous emmène dans le tourbillon de mon Home Lab.

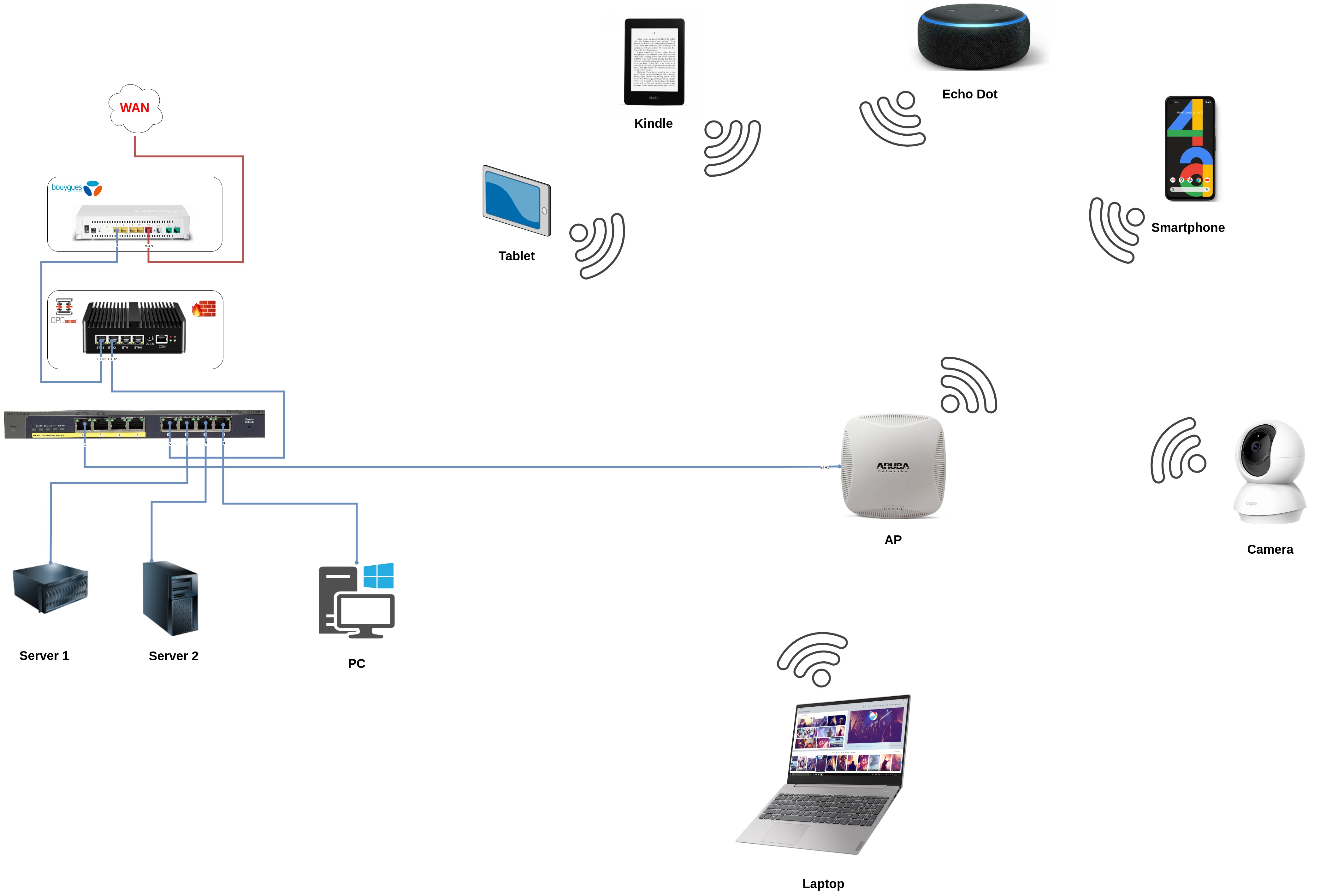

Schéma de la Couche Physique#

Voici une représentation schématisée de mon infrastructure réseaux niveau couche physique :

Connexion Internet#

Au cœur de mon réseau se trouve la connexion à Internet, essentielle pour accéder aux ressources en ligne et permettre la communication avec le monde extérieur. Cette connexion est établie via le modem fourni par mon FAI.

Router principal avec OPNsense#

Pour prendre le contrôle de mon réseau et augmenter la sécurité, j’ai opté pour un routeur fonctionnant sous OPNsense, un système d’exploitation open-source dédié au routage et à la sécurité. Ce routeur assure la distribution du trafic vers les différentes parties du réseau et prend en charge les fonctionnalités de sécurité telles que le pare-feu et le filtrage des paquets. Il a été acheté sur Aliexpress pour sa performance et sa flexibilité.

Switch Manageable Netgear#

Mon réseau est alimenté par un switch manageable Netgear, capable de prendre en charge les VLAN que j’ai acquis sur Amazon. Ce switch agit comme le cœur de mon réseau local, permettant une gestion fine du trafic en segmentant le réseau en différentes zones virtuelles selon les besoins. Il prend également en charge la fonctionnalité Power over Ethernet (PoE), permettant ainsi d’alimenter mon Point d’accès Wi-Fi Aruba sans nécessiter d’alimentation électrique supplémentaire.

Serveurs sous proxmox#

Deux serveurs sont intégrés à mon réseau, le m73 et le HP Pavilion Elite HPE, tous deux exécutant Proxmox. Ces serveurs hébergent mes machines virtuelles, offrant ainsi une flexibilité et une évolutivité pour mes différents services et applications.

Périphériques WiFi :#

Point d’accès Wi-Fi Aruba AP-225#

Connecté au switch, ce point d’accès assure une connectivité sans fil fiable et sécurisée dans mon environnement. Acheté sur eBay, il offre des performances élevées et une couverture étendue, répondant ainsi aux besoins de mes appareils connectés.

Appareils connectés au WiFi#

Parmi les appareils connectés au point d’accès, on retrouve : - Mon téléphone - Ma caméra de sécurité IP (pour la surveillance à distance de mon domicile) - Mon ordinateur portable - Ma tablette murale utilisée pour Home Assistant (offrant un contrôle centralisé de mes appareils domotiques) - Ma liseuse Kindle pour la lecture de livres électroniques - Mon assistant vocal Alexa Echo pour les commandes vocales

Ordinateur Fixe#

Un ordinateur fixe est par ailleurs connecté au réseau pour les besoins informatiques généraux.

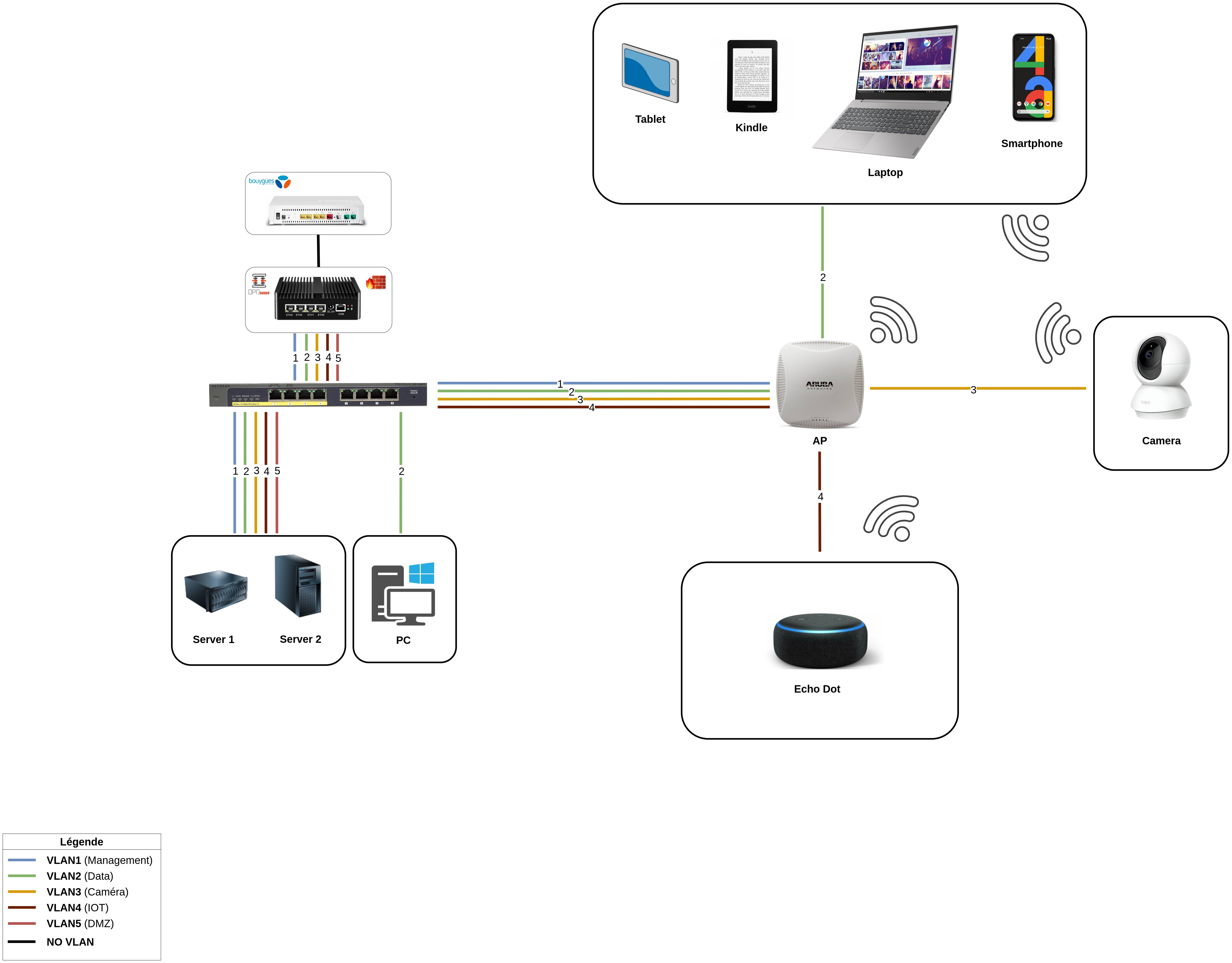

Schéma de la Couche Logique#

Voici une représentation schématisée de la couche logique de mon infrastructure réseau :

Dans mon réseau d’entreprise, j’ai mis en place une segmentation VLAN pour organiser et sécuriser le trafic réseau. Voici comment les VLAN sont configurés dans mon environnement :

-

VLAN 1 - Equipements de Management : Ce VLAN est réservé à l’administration et à la gestion des équipements du réseau, tels que le routeur et le switch. Il permet un accès restreint aux fonctionnalités de gestion du réseau pour assurer la sécurité des opérations de maintenance.

-

VLAN 2 - Data (Clients Classiques) : Ce VLAN est destiné au trafic des clients classiques, tels que les ordinateurs personnels et les appareils mobiles. Il assure un flux de données isolé et sécurisé pour les utilisateurs réguliers du réseau.

-

VLAN 3 - Flux de Caméra : Ce VLAN est spécifiquement dédié au trafic des flux de caméra provenant des caméras de surveillance. Il garantit une bande passante et une qualité de service optimales pour la surveillance vidéo, tout en isolant ce trafic des autres flux de données.

-

VLAN 4 - Objets Connectés : Les objets connectés, tels que les capteurs IoT et les appareils domotiques, sont placés dans ce VLAN dédié. Cela permet d’isoler leur trafic et de limiter les risques potentiels de sécurité liés à leur connectivité.

-

VLAN 5 - DMZ (Zone Démilitarisée) : Ce VLAN est réservé à la zone démilitarisée, où se trouvent les serveurs exposés au public ou nécessitant un accès externe. Les serveurs dans cette zone sont accessibles depuis Internet tout en étant protégés par le pare-feu et d’autres mesures de sécurité.

Dans la topologie de mon réseau#

Les VLAN sont configurés entre le routeur principal (OPNsense) et le switch manageable Netgear. Chaque VLAN est étendu vers les différents segments du réseau selon les besoins spécifiques.

Entre le switch et les deux serveurs, le VLAN 5 est configuré pour assurer un trafic sécurisé vers la DMZ contenant les serveurs. De plus, les serveurs sont également configurés pour être accessibles sur les VLAN 1, 2, 3 et 4, leur permettant ainsi de communiquer avec les périphériques de gestion, les clients classiques, les flux de caméra et les objets connectés.

Entre le switch et le PC fixe, seul le VLAN 2 est configuré pour permettre la communication avec les clients classiques.

Entre le switch et le point d’accès Aruba, les VLAN 1, 2, 3 et 4 sont configurés pour permettre la communication avec les différents types de périphériques connectés.

Entre l’Alexa Echo et le point d’accès Aruba, le VLAN 4 est configuré pour permettre la communication avec les objets connectés.

Entre la caméra et le point d’accès Aruba, le VLAN 3 est configuré pour permettre la communication avec les flux de caméra.

Entre le point d’accès Aruba et les équipements tels que la tablette, la liseuse Kindle, l’ordinateur portable et le smartphone, le VLAN 2 est configuré pour permettre la communication avec les clients classiques.

Conclusion#

Lors de la mise en place de mon Home Lab et de mon réseau d’entreprise, j’ai été confronté à plusieurs défis. L’utilisation complexe de l’interface du routeur OPNsense a demandé une recherche intensive de tutoriels et de documentation, mais m’a finalement permis de maîtriser ses fonctionnalités avancées.

La configuration des VLAN sur le switch Netgear s’est révélée être un défi, notamment pour assurer leur compatibilité avec OPNsense et mes serveurs Proxmox. Cependant, une planification minutieuse et une compréhension approfondie des besoins du réseau ont permis de surmonter ces difficultés.

Le problème initial avec le point d’accès Aruba, nécessitant un contrôleur coûteux, a été résolu en flashant son firmware pour le convertir en Instant Access Point. Cette solution ingénieuse a permis de virtualiser le contrôleur sur le point d’accès lui-même, évitant ainsi un investissement financier supplémentaire.

En conclusion, chaque obstacle rencontré a été une opportunité d’apprentissage et d’amélioration. Par la résolution créative des problèmes et une recherche constante de solutions efficaces, j’ai pu construire un réseau d’entreprise solide, sécurisé et adaptable pour répondre à mes besoins présents et futurs.